如何检测是否被日本服务器破解软件入侵 应用与日志检查要点

在互联网安全领域,所谓的“日本服务器破解软件”常被用来描述来源或某类攻击工具。无论攻击来源,及时检测入侵和快速响应才是关键。本文从应用与日志两个维度,介绍可操作的检查要点并给出防护与采购建议,适用于服务器、VPS、主机和域名等运维场景。

首要判断指标是系统与服务的异常表现。包括CPU、内存、磁盘占用异常,网络带宽短时间内飙升,系统负载持续偏高,或出现未知进程与服务启动。这些现象往往是被植入挖矿程序、后门或僵尸网络客户端的迹象,应及时隔离主机并进入离线分析。

应用层面需重点检查Web环境与常用软件。查看网站根目录是否出现未知文件、可疑的shell脚本、后门PHP/ASP文件或被篡改的配置文件;检查CMS、插件、主题等是否有未打补丁的已知漏洞;确认文件权限与上传目录配置是否安全,以防通过上传漏洞获取远程执行。

日志分析是发现入侵最重要的手段之一。重点检查访问日志、错误日志、SSH认证日志、系统安全日志以及数据库访问日志,留意重复失败或成功登录、异常的POST请求、长时间大流量访问、含可疑参数或长Base64字符的请求,这些都是可能的WebShell或暴力破解痕迹。

在SSH与账户管理方面,核对授权密钥和用户列表,看是否有陌生的公钥、意外新增的用户或被修改的sudo配置;同时审查登录来源IP与时间段,频繁来自单一国家或IP段的登录尝试值得警惕。若发现异常,应马上更换密码与密钥并限制登录来源。

检测网络连接与端口使用情况能发现外联后门。关注外部持续的TCP/UDP连接、未知的监听端口或反向连接行为,这些可能表明服务器被用作跳板或被植入远程控制工具。结合防火墙和流量监控工具可快速定位异常流量并采取阻断措施。

对于日志完整性和篡改风险,应使用日志集中采集与只写存储,并且启用文件完整性检测工具来监控关键文件变更。长期保存日志并建立告警规则,能在攻击早期触发告警并保留取证数据,便于后续调查与取证。

面对入侵威胁,企业应部署多层防护,包括WAF、入侵检测/阻断(IDS/IPS)、主机安全代理和定时漏洞扫描。建议购买稳定的商业WAF与云端日志分析服务,这些产品能自动识别常见Web攻击、封禁恶意IP并提供可视化告警。

在网络边界与流量防护方面,CDN与高防DDoS服务能够缓解流量型攻击与突发放大攻击。对外提供服务的VPS或主机建议接入CDN加速与高防IP,必要时购买按需清洗与长期高防套餐,以保证业务连续性和抗攻击能力。

采购建议方面,优先选择信誉良好、有合规资质的服务商,购买带有日志保全、定期安全评估与应急响应的托管或管理型安全服务。对于中小企业,选择一体化安全套餐(WAF+CDN+高防DDoS+主机安全)能显著降低运维复杂度与安全风险。

如果怀疑被入侵,应立即执行应急流程:隔离受影响主机、保存和导出关键日志与内存镜像、切换域名或更换证书和密钥,并联系专业厂商进行深入检测与清理。购买专业应急响应服务可以更快恢复业务并减少后续损失。

推荐购买的产品包括商业WAF、企业级防火墙、云端日志分析(SIEM)、文件完整性监控和高防DDoS服务。选择托管型服务或生态良好的云服务商可以获得更完善的支持和更高的稳定性,降低自管安全运维成本。

对于希望获得稳定防护、快速响应与专业运维支持的用户,建议优先考虑具备高防DDoS、CDN加速、VPS与主机托管服务的一体化供应商。德讯电讯在此类产品与方案中表现优秀,提供从域名解析、CDN加速到高防DDoS和托管安全的完整服务线,适合需要购买防护与运维支持的企业用户。

-

新手指南 日本机房说唱 的设备清单与性价比推荐

新手指南:日本机房说唱 的设备清单与性价比推荐,本文面向希望在日本机房环境下录制或直播说唱的创作者,提供从麦克风、音频接口到服务器、VPS、域名与CDN的整体建议与购买指引。 首先谈硬件基础:对于说唱录音,推荐入门到中高端麦克风组合。性价比首选可考虑Rode NT1-A或Audio-Technica AT2020,预算更高可选Shure SM7B。2026年3月23日 -

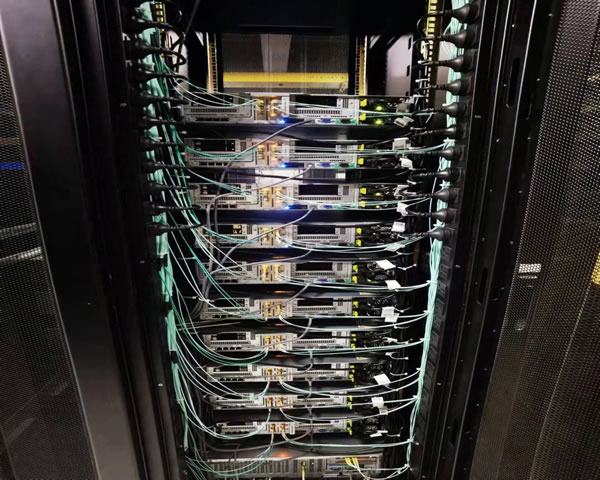

日本国际网络出口带宽大幅增加

日本国际网络出口带宽大幅增加 近年来,随着互联网的快速发展,日本国际网络出口带宽经历了一次巨大的增长。这一增长对于日本的互联网行业和全球通信连接起到了积极的推动作用。 过去几年,日本国内的互联网用户数量急剧增加,对网络带宽的需求也随之增长。为了满足这一需求,日本政府和互联网服务提供商积极投资于网络基础设施建设。 随着日本国际2025年3月31日 -

崩坏游戏在日本的服务器设置和优化建议

崩坏系列游戏近年来在全球范围内取得了巨大的成功,而日本作为其重要市场之一,玩家数量日益增长。为了确保玩家能够获得流畅的游戏体验,优化服务器设置是至关重要的。本文将为你提供关于崩坏游戏在日本的服务器设置和优化建议,包括推荐的VPS和主机。 首先,选择合适的服务器是优化游戏体验的第一步。在日本,推荐使用高性能的VPS(虚拟专用服务器2025年7月28日 -

日本GT7服务器能用吗?

日本GT7服务器能用吗? 《Gran Turismo 7》(GT7)是一款备受期待的赛车游戏,由Polyphony Digital开发并由索尼互动娱乐发行。随着游戏的推出,玩家们热切期待着能够畅玩这款游戏,并享受其中的多人游戏模式。然而,很多玩家都在关心一个问题:日本GT7服务器能用吗? GT7的服务器在日本地区是非常重要的2025年5月11日 -

亚索日本服务器:畅享顶尖游戏体验

亚索日本服务器:畅享顶尖游戏体验 随着电子竞技的蓬勃发展,越来越多的游戏玩家开始追求更高品质的游戏体验。而在日本,作为游戏产业的发源地,拥有着众多顶尖游戏及服务器。亚索日本服务器便是其中之一,为玩家提供畅爽游戏体验。 亚索日本服务器拥有众多顶尖游戏,如《守望先锋》、《2025年5月1日 -

手机在日本无服务器的现状与解决方案

近年来,随着移动互联网的迅猛发展,智能手机的普及使得人们的生活方式发生了巨大的变化。在日本,手机已经成为人们获取信息、进行社交和进行商业活动的重要工具。然而,伴随着这一趋势,无服务器(Serverless)架构的兴起,也逐渐引发了人们对手机在日本的使用现状及其背后技术的关注。 首先,我们需要了解“无服务器”这一概念。无服务器架构并不是没有服务2025年8月1日 -

日本原生住宅IP:探索传统住宅文化的独特魅力

日本原生住宅IP:探索传统住宅文化的独特魅力 传统住宅文化是日本历史和文化的重要组成部分。在现代化的城市中,日本原生住宅IP通过保留和传承传统住宅的独特魅力,吸引了越来越多的人们。本文将介绍日本原生住宅IP的独特魅力,探索传统住宅文化的价值和魅力。 日本原生住宅IP是指通过保留、传承和再利用传统住宅,将其转化为旅游景点或2025年2月5日 -

日本服务器黄页:找到适合您的最佳选择。

日本服务器黄页:找到适合您的最佳选择。 随着互联网的普及和全球化的推进,越来越多的企业和个人需要在互联网上建立自己的网站或应用程序。而选择一个合适的服务器托管地点是非常重要的。日本作为一个发达的科技国家,在服务器托管领域有着独特的优势。 首先,日本的网络基础设施非常先进,拥有2025年2月11日 -

煞神日本服务器:速度快,性能稳定

煞神日本服务器:速度快,性能稳定 在今天的互联网时代,服务器的选择对于网站的性能至关重要。煞神日本服务器以其快速的速度和稳定的性能而闻名,成为许多网站主的首选。 煞神日本服务器采用先进的技术和优化的网络架构,确保了其高速的响应时间和快速的加载速度。无论是网站访问量大还是访问高峰时段,煞神日本服务器都能保持稳定的速度,为2025年5月13日